Kategorie: computerarcheologie

-

Reste von der Leseliste

Vor Zeiten gab es in vielen Blogs eine sogenannte Blog-Roll, eine Liste von Blogs, die die Autor*in des Blogs regelmäßig laß oder zumindest ihren Leser*innen zur Lektüre empfahl. Auch mein Blog hatte so eine Roll, wie ich gestern beim Durchforsten der „Dokumente“-Ordners feststellte. Viel ist davon nicht geblieben, aber ein paar alte Bekannte gibt es…

-

Tabs of YesterQuarter

Da lese ich interessante Dinge auf dem iPhone beim Warten in der Arztpraxis, während die Software neu übersetzt wird oder (ja, Sie denn nicht?) auf dem Klo. Und dann lasse ich das Tab offen, weil ich es wiederfinden will – auf dem Smartphone sammeln sich meanwhile offene Tabs. Hiermit werden aus offenen Tabs Blog-Einträge: Die…

-

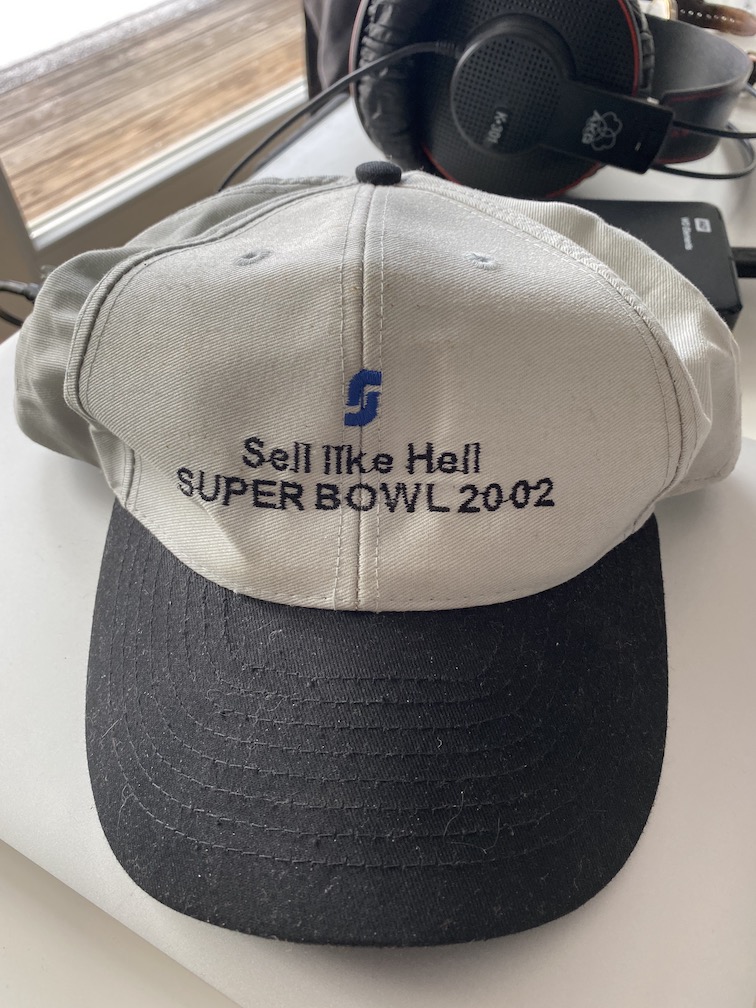

Als die Blase platzte

Wir schreiben das Jahr 2002, der Autor dieser Zeilen ist bei der deutschen Vertriebsorganisation der Software AG (SAG) als Berater angestellt. Die SAG hatte viele Jahrzehnte bewährte Datenbank- und Anwendungsentwicklungs-Software (ADABAS und NATURAL) auf bewährten Großrechnern (IBM S/390) und Mini-Computern (VAX, BS2000, Unices) hergestellt und verkauft und es damit zum (nach SAP) zum zweitgrößten deutschen…

-

Sponsoring

Eine Monetarisierung findet nicht statt, habe ich mal geschrieben, erstens, weil das hier zu selten (und dann stoßweise, wer tut so was?!) erscheint, zweitens, weil ich keine Lust habe, die zwei, drei Leute, die hier zufällig vorbeischauen, gleich an den nächsten Internet-Riesen zu verraten und verkaufen. Andere Leute leben davon, dass sie schöne⇿schreckliche Dinge finden…

-

ffr;lr

for future reference; long reads 20 Macs for 2020 Six Colors hat eine für Mac-Fans lesenswerte Serie über die 20 wichtigsten Macs aller Zeiten zusammengestellt: With this year marking the turn of decades (in some particularly disastrous ways, as it turns out), I decided to construct a list of the 20 most notable Macs in…

-

Richtig alte Computer

Ein Bericht von einem, der auszog, eine Mandelbrot-Menge (eine berühmte Sorte Fraktal) auf einem Computer aus den 1960er Jahren zu berechnen. Der IBM 1401 (Wikipedia) hat ein paar für uns heute überraschende Eigenschaften: Er rechnet mit Dezimalzahlen (Binare Code Digits, BCD) und arbeitet mit variabler Wortgröße (wo Computer sonst fest mit 8, 16, 32 oder…

-

Timeworks Publisher 2 und die Schul-Chronik

Ein wenig persönliche Personal Computer Archäologie: Wir schreiben das Schuljahr 1991/92, mein Gymnasium feierte sein 70jähriges Bestehen und wollte aus diesem Anlass eine Schul-Chronik herausgeben. Mein Vater, Lehrer an diesem Gymnasium, erhielt den ehrenvollen Auftrag, die Erstellung dieser Chronik zu leiten. Er stellte eine Textverarbeitungs-AG (Arbeitsgemeinschaft) aus fünf Schülern zusammen, darunter ich. Die kommenden Wochen…

-

OS/2 Museum, auch DOS, Netware, Hardware in der Ausstellung

Eine Fundgrube an allerhand Hard- und Software-Kuriositäten ist das OS/2 Museum von Michal Necasek. Während die ersten Beiträge noch tatsächlich von OS/2 und seiner wechselvollen Geschichte vom Hoffnungsträger zum vernachlässigten Scheidungskind von IBM und Microsoft handelten, werden inzwischen auch Novell Netware, ältere Hardware und ihre Emulation und zuletzt das gute alte Microsoft Basic (GW-BASIC) behandelt. Manchmal geht es wirklich tief hinein, wie beim Vergleich verschiedener…

-

Aus dem Atari ST-Entwicklungsteam

Dadhacker war Entwickler bei Atari, als Jack Tramiel, gerade bei Commodore gefeuert, 30 Millionen Dollar zusammenkratzte und den kriselnden kalifornischen Games & Computer-Pionier übernahm. Er wurde dann Teil des Teams, das das von Shiraz Shivji konzipierte Design zum Leben erweckte. Seine Erlebnisse, unter anderem auch die Zusammenarbeit mit (CP/M- und GEM-Entwickler) Digital Research für das Betriebssystem und die…

-

Gepard, eine deutsche 68000er-Workstation

Das Blog Rare & Old Computers hat eine mehrteilige Reihe über eine deutsche Entwicklung aus den 1980er Jahren, den Gepard. Basis ist der Motorola 68000, damit stellt sich das System in eine Reihe mit dem Ur-Macintosh, dem Atari ST und dem Amiga, bzw. vom Anspruch eher zu den Workstations von SUN. Der Markt hat sich „daran vorbeientwickelt“, und…

-

The Fugitive Game

Jonathan Littmann: The Fugitive Game, Online with Kevin Mitnick, The Inside Story of the Great Cyberchase (1996) Das Buch, das diesen länglichen Titel trägt, ist im Wesentlichen ein Stapel Protokolle von Telefongesprächen, die Kevin Mitnick mit dem Autor geführt hat, während er auf der Flucht vor dem FBI war. Mitnick war zuvor schon in einem…

-

Dadhacker and the Making of the Atari ST

Landon Dyer ist Entwickler von Computer-Systemen und -Spielen und hat einige Jahre für Atari gearbeitet. Über die Zeit, als Jack Tramiel Atari aufkaufte und den Atari ST entwickeln ließ, hat er einiges über die Zusammenarbeit mit Digital Research, den Entwicklern von GEM und CP/M geschrieben. Unter anderem, wie CP/M-68 relativ spät in der (kurzen) Entwicklungszeit des…

-

Appple- und NeXT-Geschichte auf deutsch

Durch Mac Essentials* auf exzellente (schweizer) Seiten zur Geschichte von Apple und NeXT gestoßen: Update 2023-07-25: Die Mac Essentials gibt es ja leider schon lange nicht mehr, aber die Links in die Schweiz funktionieren noch!

-

Älteres, abgestaubt

Aus 20 Jahren Bloggerei ein paar Einträge aus der Blogger-Ära (~2005?) 42 47 Ways To Say “Broken” Bei Tim Bray gibt’s eine gepflegte Liste englischer Ausdrücke für „Tut nicht!“ Besonders nett finde ich “long-term pending mode”. Das trifft ein oder zwei Features in meinem Projekt ganz gut! Autoenigmatisch … sich selbst ein Rätsel sein. Tori on Peter Peter…

-

The Graphing Calculator-Story

My skunkworks project was beginning to look real with help from these professionals as well as others in graphic design, documentation, programming, mathematics, and user interface. The secret to programming is not intelligence, though of course that helps. It is not hard work or experience, though they help, too. The secret to programming is having…